Les solutions SIEM (Security Information and Event Management) s’imposent comme des alliés incontournables dans la bataille pour pour la protection des systèmes d’information des entreprises. Elles permettent de collecter, analyser et corréler les données de sécurité provenant de diverses sources au sein de l’infrastructure informatique. Mais comment choisir parmi les nombreuses options disponibles sur le marché ? Voici un comparatif des meilleures solutions SIEM, évaluées selon leur capacité d’innovation, leur qualité et les retours d’expérience des utilisateurs et experts du domaine.

1. Splunk Enterprise Security : le leader incontesté

Splunk Enterprise Security se positionne en tête de notre classement des meilleurs outils SIEM. Cette solution offre une détection avancée des menaces grâce à ses puissantes capacités d’analyse en temps réel. Son principal atout réside dans sa flexibilité et son adaptabilité à diverses infrastructures IT.

Avantages :

- Interface intuitive et personnalisable

- Intégration facile avec de nombreuses sources de données

- Analyses prédictives basées sur l’intelligence artificielle

Inconvénients :

- Coût élevé pour les petites entreprises

- Courbe d’apprentissage importante pour exploiter pleinement ses fonctionnalités

Splunk Enterprise Security s’illustre particulièrement dans sa capacité à gérer de grands volumes de données, ce qui en fait un choix privilégié pour les grandes organisations soucieuses d’améliorer la cybersécurité de leur entreprise.

2. IBM QRadar : l’expertise au service de la sécurité

IBM QRadar se distingue grâce à sa robustesse et son approche holistique de la sécurité. Cette solution SIEM bénéficie de l’expertise d’IBM en matière de gestion des événements de sécurité. Elle excelle dans la corrélation d’événements complexes et la détection d’anomalies subtiles.

Avantages :

- Détection des menaces basée sur l’intelligence artificielle

- Analyses comportementales approfondies

- Conformité réglementaire facilitée

Inconvénients :

- Complexité d’implémentation pour les petites structures

- Nécessité d’une expertise technique pour optimiser son utilisation

IBM QRadar se révèle particulièrement efficace pour les entreprises ayant des besoins de conformité stricts et recherchant une solution éprouvée dans le domaine de la cybersécurité.

3. LogRhythm : l’équilibre entre puissance et facilité d’utilisation

LogRhythm se positionne comme une solution SIEM alliant performance et accessibilité. Elle offre une détection d’incidents et une corrélation d’événements performantes, tout en restant relativement facile à prendre en main.

Avantages :

- Interface utilisateur ergonomique

- Modules d’analyse pré-configurés

- Capacités d’automatisation avancées

Inconvénients :

- Moins adapté aux très grandes infrastructures

- Fonctionnalités de reporting perfectibles

LogRhythm convient particulièrement aux entreprises de taille moyenne cherchant un équilibre entre fonctionnalités avancées et facilité de déploiement. Sa capacité à sécuriser les données en transit est notamment appréciée des utilisateurs.

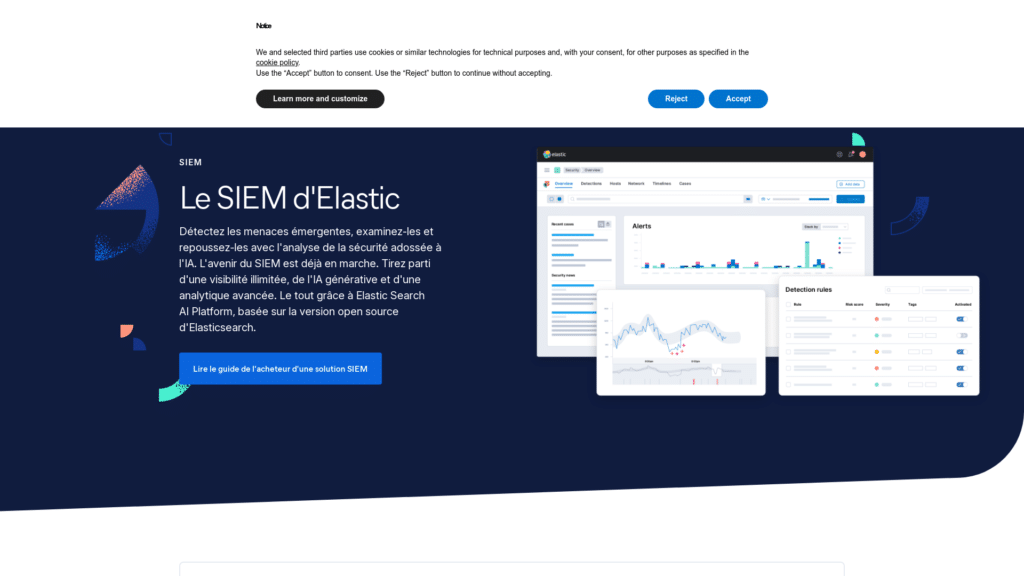

4. Elastic SIEM : la solution open-source flexible

Elastic SIEM se démarque par son approche open-source et sa grande flexibilité. Cette solution s’appuie sur la stack Elastic pour offrir des capacités d’analyse de sécurité puissantes et personnalisables.

Avantages :

- Coût initial faible (version open-source gratuite)

- Grande adaptabilité aux besoins spécifiques

- Intégration aisée avec l’écosystème Elastic

Inconvénients :

- Nécessite des compétences techniques pour le déploiement et la maintenance

- Support communautaire pour la version gratuite

Elastic SIEM est particulièrement adapté aux organisations disposant de ressources techniques internes et souhaitant une solution hautement personnalisable.

5. Graylog : la simplicité au service de l’efficacité

Graylog a pour particularité sa simplicité d’utilisation et son efficacité dans la gestion des logs et des événements de sécurité. Cette solution SIEM offre un bon rapport qualité-prix, la rendant accessible aux petites et moyennes entreprises.

Avantages :

- Interface intuitive et conviviale

- Déploiement rapide

- Bonnes performances de collecte et d’analyse de logs

Inconvénients :

- Fonctionnalités avancées moins nombreuses que les leaders du marché

- Capacités de corrélation d’événements plus limitées

Graylog est particulièrement recommandé pour les entreprises cherchant une solution SIEM facile à mettre en place et à utiliser, sans compromis sur les fonctionnalités essentielles de sécurité des données.

Critères de choix et bonnes pratiques pour optimiser votre SIEM

Pour choisir la meilleure solution SIEM adaptée à vos besoins, considérez les critères suivants :

| Critère | Importance |

|---|---|

| Compatibilité avec l’infrastructure existante | Élevée |

| Capacités d’analyse et de détection | Très élevée |

| Facilité d’utilisation | Moyenne à élevée |

| Support et évolutivité | Élevée |

| Coût total de possession | Variable selon le budget |

Pour tirer le meilleur parti de votre solution SIEM, suivez ces bonnes pratiques :

- Définissez clairement vos objectifs et le périmètre de surveillance

- Personnalisez la configuration en fonction de votre environnement spécifique

- Centralisez toutes les sources de données pertinentes

- Automatisez les tâches répétitives pour gagner en efficacité

- Formez régulièrement vos équipes à l’utilisation de l’outil

- Effectuez une maintenance et des mises à jour régulières

L’avenir des SIEM : vers une sécurité plus intelligente

L’évolution des outils SIEM tend vers une intégration accrue de l’intelligence artificielle et du machine learning. Ces technologies permettront une détection plus rapide et précise des menaces, par suite qu’une meilleure adaptation aux environnements complexes comme le cloud et l’IoT.

Les tendances futures incluent également une automatisation poussée des processus de sécurité et une analyse comportementale des utilisateurs plus fine. Ces avancées permettront aux entreprises de garder une longueur d’avance sur les cybermenaces de plus en plus sophistiquées.

En définitive, le choix d’un outil SIEM dépend des besoins spécifiques de chaque organisation. Que vous optiez pour la puissance de Splunk, l’expertise d’IBM QRadar, la flexibilité d’Elastic SIEM ou la simplicité de Graylog, l’essentiel est de mettre en place une stratégie de sécurité globale et adaptative. Les solutions de gestion des événements de sécurité continueront à jouer un rôle crucial dans la protection des infrastructures IT face aux défis de cybersécurité du futur.